本來公司無線環境是只要是公司的NB,就會幫用戶設定一組連線的無線帳號密碼

驗證使用的是WPA2且有一組超級長的亂數密碼,所以NB會拿到內部的網段

如果同事自己的手機會是其他裝置,則是會有一組public 的帳號及密碼公布給大家且定期變更密碼,驗證後拿到的IP會無法與內部網段溝通。

如果是外面的客戶則是有一個水單系統會給一張密碼單,可用時效性為1天,1小時,4小時,當用戶選擇guest SSID 連線會導向到一個網頁只要輸入水單的帳號密碼就可以上網,一樣無法連線內部網段。

以上這些我這裡是cisco AP + cisco Controller WLC 2504 來達成。

但是集團最近改了一個無線連線政策,就是全球辦公室會統一使用特定的SSID(隱藏),讓加入公司網域的電腦利用內部憑證來驗證,也就是當用戶在公司內部輸入自己的AD 帳號密碼後就會自動連線無線網路。

接著還有一個SSID 會是public ,提供給員工自己的個人裝置連線用,但是驗證方式是輸入自己的AD 帳號密碼來驗證就可以,當然驗證後拿到的IP無法與內部溝通。

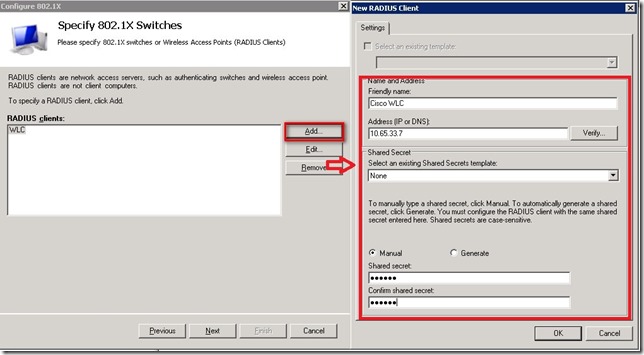

不過他們有一個前提就是要各辦公室將AP 或是有集中控的的無線控制器全部擔任RADIUS 用戶,指到遠端的RADIUS Server 驗證(國外架設的就是NPS)。

不過這會有一個問題如果VPN 斷線本地端無線就掛了,但是他們不讓各地自己建置RADIUS Server =.=.

但是幸好我之前有安裝一台2008R2 NPS ,且有請前任domian admins 幫我註冊到AD 所以我可以自己來設定 XD。因為WLC 可以設定兩台AAA Server 驗證所以我可以設定先找我本地RADIUS 若本地有問題再找集團那一台。

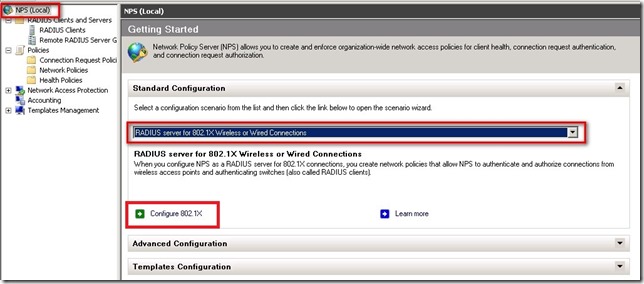

開啟NPS管理工具,使用精靈模式來設定會是比較簡單

點NPS節點後右邊視窗 > 選擇 [RADIUS server for 802.1X Wireless or Wired Connections]

在點選 [Configure 802.1X]

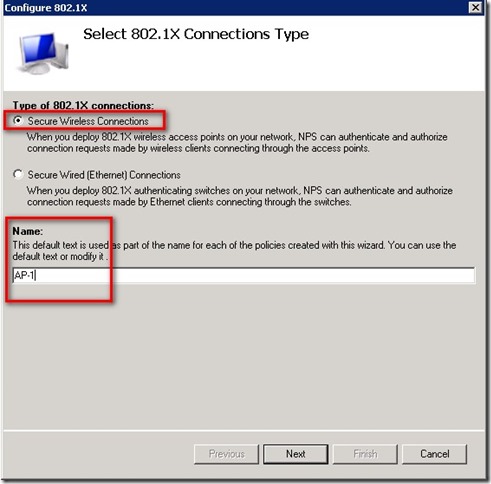

選擇 [Secure Wireless Connections],並自訂一個名稱

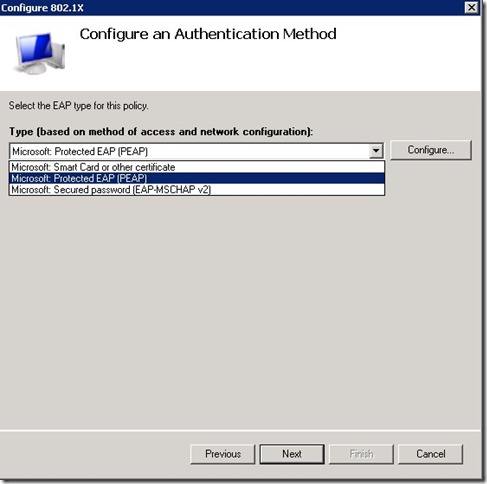

選擇驗證方式

若只需要用戶使用密碼驗證,採用EAP-MSCHAPv2

若要更安全建議使用智慧卡或用戶端憑證來驗證

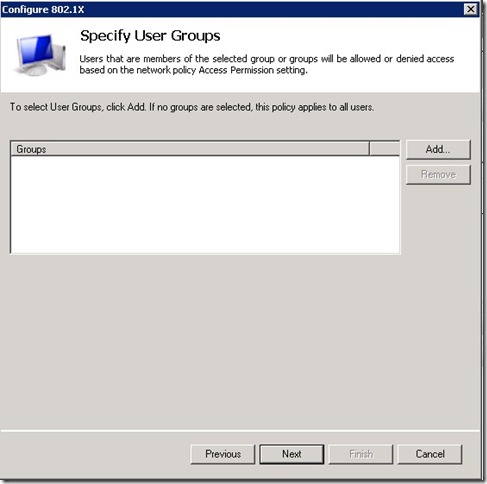

新增允許使用無線網路群組,若沒有設定是表是所有人(在此我的環境是允許所有人)

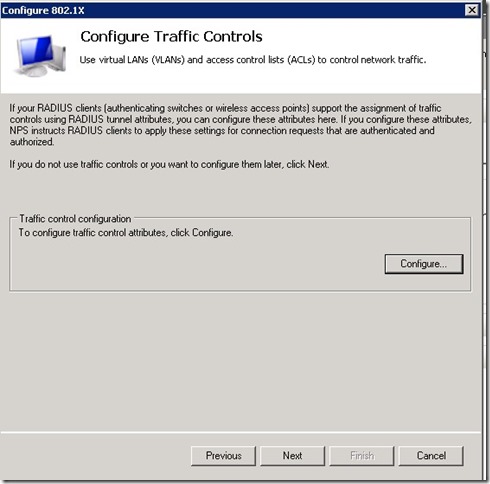

流量控制,直接點選下一步

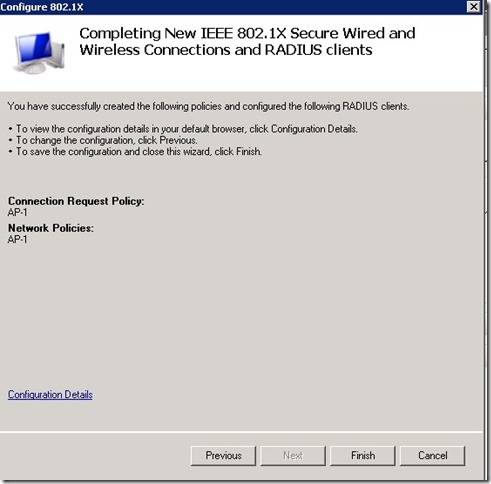

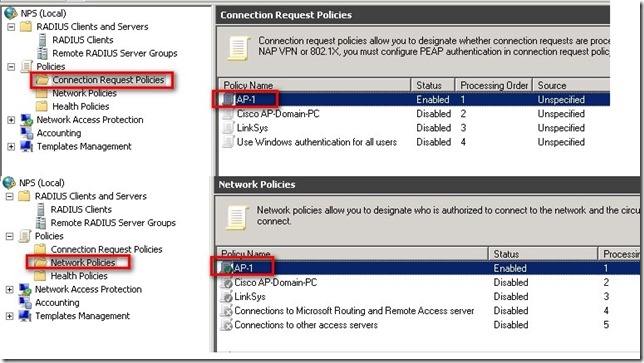

接下來精靈畫面會說明會建立連線規則及網路規則各一條,點選完成即可

接者就會分別看到精靈建立的兩個原則

參考資料

https://msdn.microsoft.com/zh-tw/library/cc759077%28v=ws.10%29.aspx