雲端正夯~~沒有網路~~雲端怎麼雲呢?即使是現在各大雲端供應商背後也是實體網路基礎建構起來的。

所以網路也是很重要的IT基礎建設,可是本人很少有機會重頭開始建置,所以今天就如同第一篇前言說的撇除實際線路

來規劃一下Cisco L3 Switch 吧!!

目前我手邊的網路設備及一些設定所要先定義的IP我先定義好(如下清單)

目前網路設備

1. Fortigate 60B (192.168.0.253)

2. Cisco 3750 *1 (192.168.0.254)

3. Edge Switch *2

4. AD主機 192.168.1.1

5. DHCP(VM) : 192.168.1.2 & 192.168.1.3

規劃的網段有

192.168.0.0/24 > 網路設備使用網段GateWay : 192.168.0.254

192.168.1.0/24 > Server 主要網段GateWay : 192.168.1.254

192.168.2.0/24 > USER Print GateWay : 192.168.2.254

192.168.3.0/24 > USER Print GateWay : 192.168.3.254

首先設定L3 Switch

建立 3 各VLAN ID 100 110 120 130

利用putty + console線連接到switch設定VLAN

建立vlan

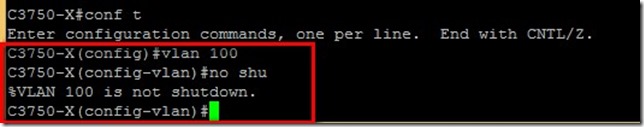

進入特權模式

輸入 vlan 100 > 建立vlan 100

接著輸入 no shut > 啟用該vlan

可以參考下圖,分別將 vlan 100 110 120 130 建立起來

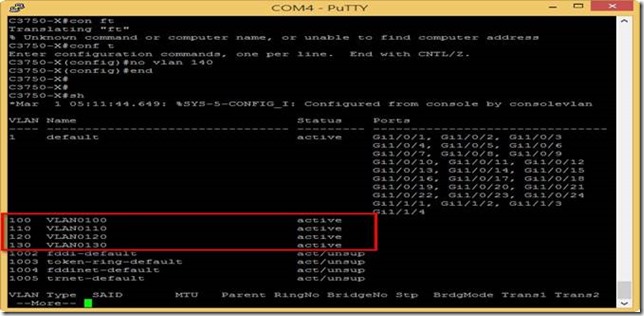

建立完畢後可使用show vlan 就可以看到新增了三個vlan

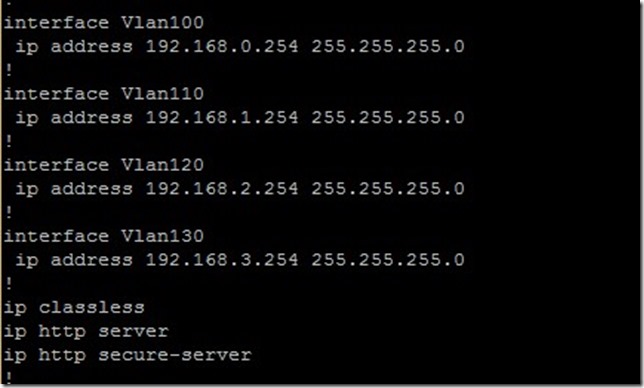

設定各vlan IP ,也就是個網段的GW

Vlan 100 > 192.168.0.254

Vlan 110 > 192.168.1.254

Vlan 120 > 192.168.2.254

Vlan 130 > 192.168.3.254

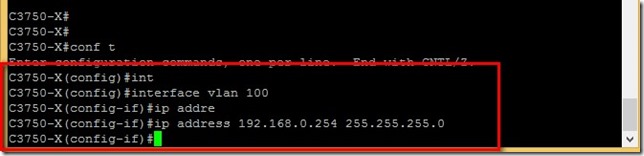

如下圖,先進入特權模式conf t

在進入interface 設定模式

輸入 interface vlan 100

接著設定GateWay IP

指令 ip address 192.168.0.254 255.255.255.0

四個網段都設定完畢後,可以show run 看到如下圖設定狀況

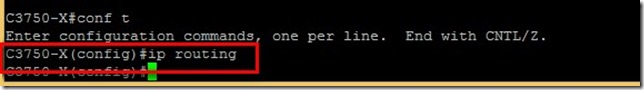

網段規劃完畢後,因為是L3要讓個網段可以通訊必須要啟用ip routing功能(只需要啟用一次)

在特權模式下 ip routing 就可以啟動

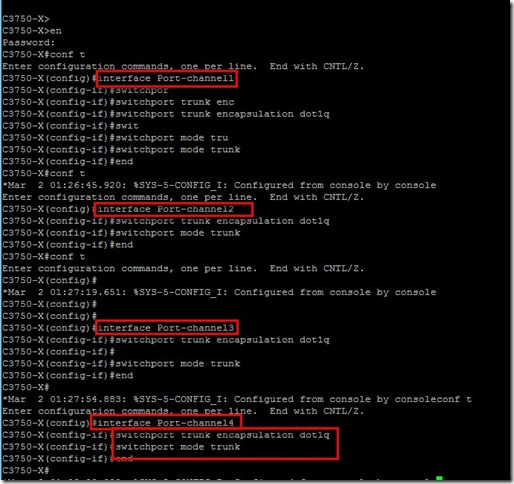

建立port channel

預先建立4各port channel 其中兩個會讓之後Hyper-v主機來使用多網卡搭配NIC Team增加頻寬及容錯,另外兩個主要使用於連接兩台user用的Edge switch 增加頻寬及容錯。

指令: 因為VM跨多個VLAN以及與Edge Switch 與L3之間換承載多的VLAN所以設定為Trunk

interface Port-channel1

switchport trunk encapsulation dot1q

switchport mode trunk

當port channel 建立完畢後,就可以在需要加入的Interface 介面指定加入那個 port channel

interface GigabitEthernet1/0/3

description HV01-100M-NIC01

switchport trunk encapsulation dot1q

switchport mode trunk

channel-group 1 mode passive

interface GigabitEthernet1/0/4

description HV01-100M-NIC02

switchport trunk encapsulation dot1q

switchport mode trunk

channel-group 1 mode passive

Port 使用規劃:

共有24 各1G port

規劃

GigabitEthernet1/0/1 – GigabitEthernet1/0/10 給Server è Vlan 110

GigabitEthernet1/0/11 – GigabitEthernet1/0/14 è 連接Edge Switch : Trunk

GigabitEthernet1/0/24 è 連接firewall : VLAN100

以上只需要切換到interface 設定模式執行指令

switchport mode trunk(acccess) > 指定port模式

switchport access vlan ID (若為access 模式就需要設定vlan ID)

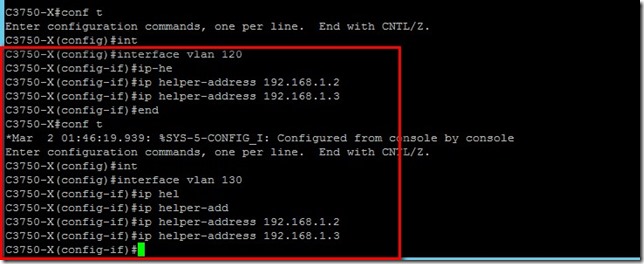

設定ip helper 讓user可以找到DHCP 取得IP

前面規劃用戶網段為VLAN 120 & VLAN 130

前面已經有預先規劃兩台DHCP VM IP會做HA 192.168.1.2 & 192.168.1.3

可以直接在interface vlan ID 模式中設定即可

指令:

ip helper-address

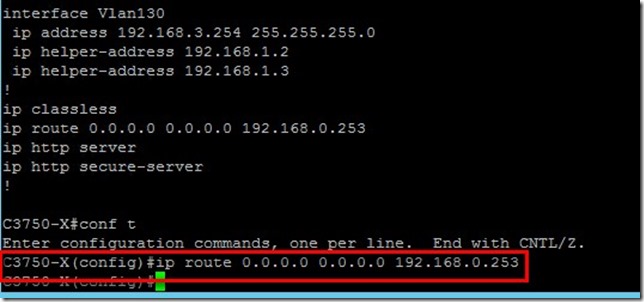

設定靜態路由:

因為目前各VLAN 因為啟用ip routing 所以可以互相溝通,但是無法連線至Internet

前面有規劃Firewall 會在VLAN 100 網段 IP 為192.168.0.253

所以設定一條靜態路由 不認識的網段全部封包丟往Firewall

指令: ip route 來源IP 來源MASK 目的IP

ip route 0.0.0.0 0.0.0.0 192.168.0.253

本篇同步發表至IT幫鐵人賽:

http://ithelp.ithome.com.tw/ironman7/app/#/article/all/recent/10156889

基本上你已經有了防火牆設備,所有的vlan可以設在防火牆上,並用policy去控制各vlan,甚至l3 switch根本不需要,這樣的作法其實多此一舉。

您好

每個公司各有不同做法,所以不需要L3 Switch是OK的

的確,有規模一點的公司應該都 是採用這種架構,包括我目前的公司,用fortigate policy去管控各vlan間的連線,用l3 switch ip routing直接相通,那請問

資安的問題呢?

您好

資安方面 我沒有深入研究

謝謝